Com o crescimento das vendas online potencializada pela pandemia do COVID-19, a digitalização das empresas com implantação de Internet das Coisas (IoT) em diversos dispositivos e outras iniciativas, e integração com um ecossistema cada vez maior de parceiros, as empresas ficaram muito mais expostas a ameaças cibernéticas.

Em 2021, os ataques cibernéticos no Brasil aumentaram 62% em comparação com 2020, causando danos significativos para diversas empresas e pessoas. Os impactos mais comuns para o setor de Varejo e Bens de Consumo após esses ataques vão desde parada da produção de Fábricas e Centros de Distribuição, parada da operação do Ecommerce até danos à reputação da empresa e perda de produtividade.

Em Varejo e Bens de Consumo temos 4 áreas em que as ameaças cibernéticas se concentram, nas quais as empresas devem reforçar suas práticas de prevenção, proteção e ação rápida para mitigar riscos:

- Fraudes internas e externas

- Ataques às Fábricas e Centro de distribuição

- Ecossistema (Vulnerabilidades nos Fornecedores, Sellers, Transportadoras e outros terceiros)

- Ciber ataques aos canais digitais

Abaixo temos casos recentes de eventos cibernéticos no Brasil, e as recomendações da BIP para prevenir, proteger e mitigar cada um deles:

1. FRAUDES INTERNAS E EXTERNAS

As plataformas de e-commerce Americanas e Submarino ficaram fora do ar, após a identificação de um acesso “não autorizado”. Com impactos mensuráveis de mais de R$ 35 bilhões de perda de valor de mercado e mais de 250 milhões de perda de faturamento diário e imensuráveis como: imagem da empresa, atraso na entrega dos produtos, perdas de dados e redução de produtividade.

Em 2020, as tentativas de fraude financeira subiram 54%, atingindo 3,5 milhões de tentativas no ano o que vem levando os bancos a adotarem medidas preventivas. Com o fim de minimizar as perdas as empresas do setor estão buscando novas formas de combater os mais diversos tipos de fraudes em seus produtos ou serviços.

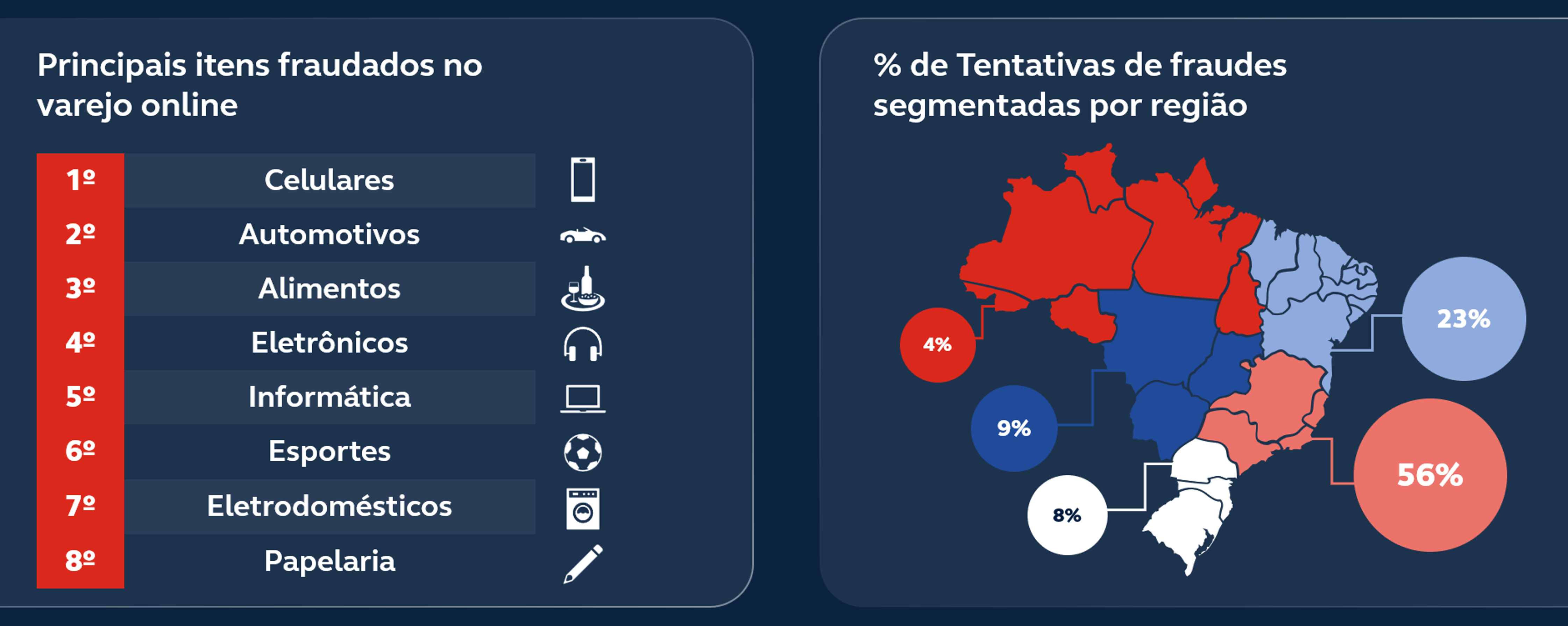

Segundo a ClearSale (Mapa de Fraude 2020), os celulares são os produtos mais fraudados no varejo online, sendo que o Sudeste responde pela maioria das tentativas de fraude, conforme demonstrado abaixo:

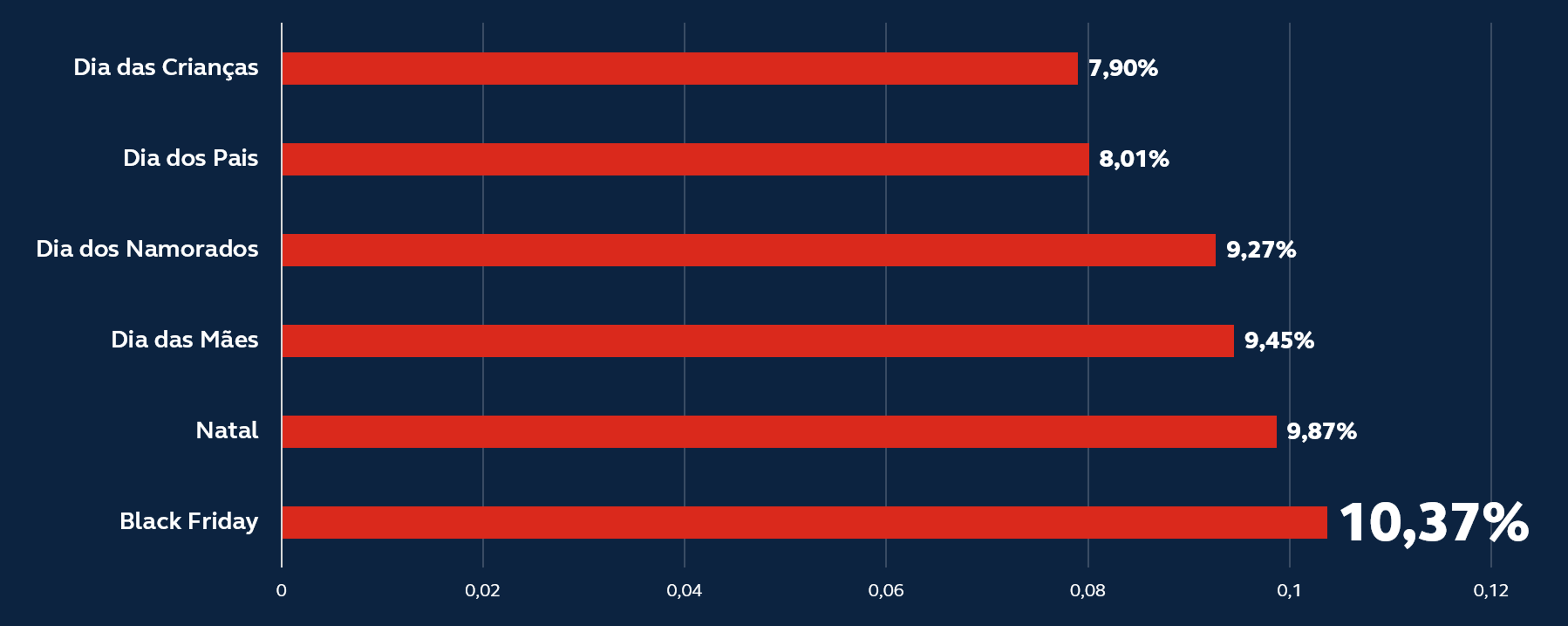

As fraudes nos meses que possuem datas comemorativas são maiores em 21% em média do que nos meses que não possuem data comemorativa, sendo a Black Friday o principal alvo dos ataques.

Sites fakes nestas datas são cada vez mais comuns, impactando a imagem das empresas do varejo e prejudicando o consumidor. Durante a Black Friday de 2021, por exemplo, houve um aumento de 178% na detecção de sites fraudulentos (em comparação com a média dos meses anteriores do ano).

Para reforçar a segurança no ambiente digital para as fraudes internas e externas, as empresas devem avaliar os riscos e vulnerabilidades, desenhar e implementar as soluções em processos, sistemas e pessoas e realizar o gerenciamento contínuo, como na abordagem utilizada pela BIP nos projetos detalhada abaixo:

2. ATAQUES ÀS FÁBRICAS E CENTRO DE DISTRIBUIÇÃO

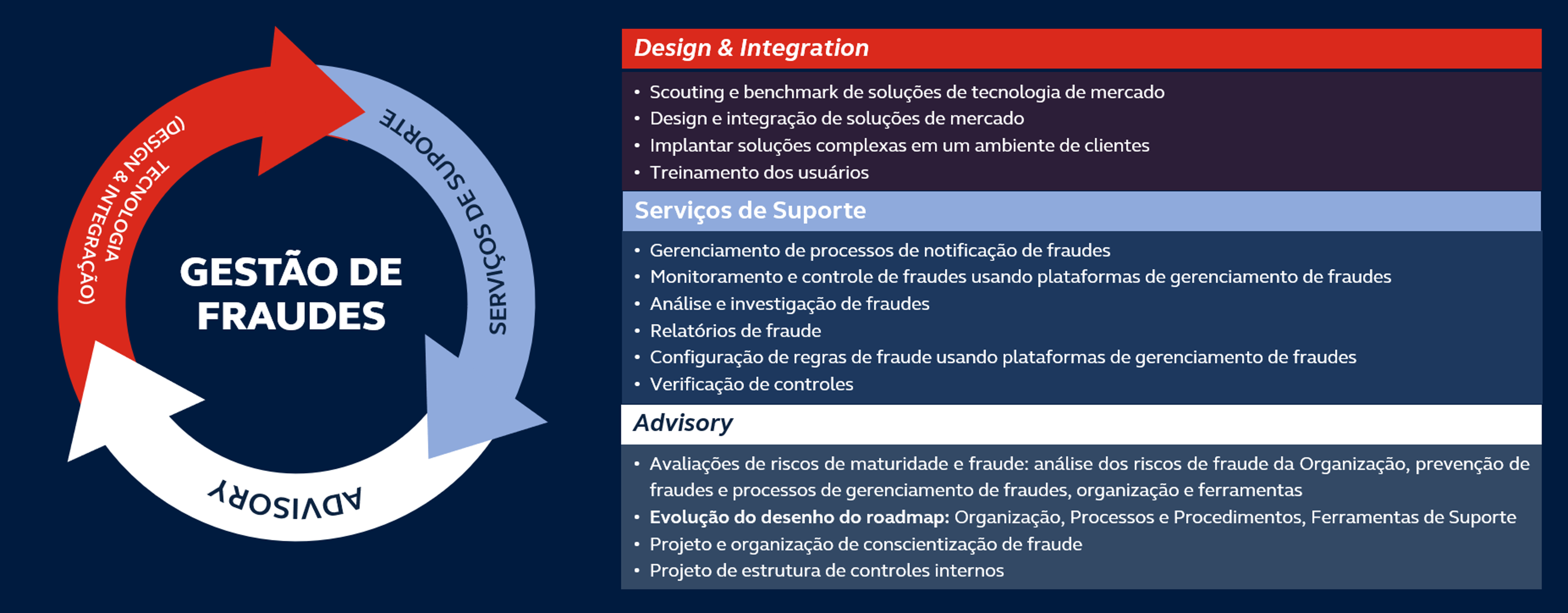

A Avon também sofreu um incidente cibernético em seu ambiente de tecnologia da informação e em função disso, alguns sistemas foram interrompidos e houve a paralisação parcial das suas operações, além de 450 mil de perda de faturamento em vendas.

Nos últimos 2 anos, 39% das empresas foram afetadas por conta de incidentes cibernéticos de terceiras partes. Esses ataques podem ocorrer por diversos motivos e são classificados em diferentes tipos:

A BIP Cybersec desenvolveu uma metodologia abrangente para implementar um modelo completo de gerenciamento de segurança de ICS (Industrial Control System).

Em nossa abordagem, começamos pela avaliação de segurança para construir um inventário completo de redes, equipamentos, configurações de sistemas e fluxos de dados e avaliar o nível de maturidade da organização em segurança de TIC nas fabricas ou centros de distribuição.

Após a primeira fase, aplicamos um framework de segurança específico para infraestrutura crítica é usado para identificar as principais gaps de segurança e definir um roadmap de alto nível para abordar duas áreas: Processos e procedimentos; e Aspectos tecnológicos.

Então, conduzimos o desenvolvimento de um Programa de Segurança Cibernética organizando-os em duas vertentes:

- Ações de ganho rápido: atividades urgentes a serem implantadas com uma quantidade de esforço baixo;

- Intervenções Estruturais: Iniciativas sistêmicas de maior esforço com visão de longo prazo.

3. ECOSSISTEMA (vulnerabilidades nos fornecedores, sellers, transportadoras e outros terceiros)

No primeiro trimestre de 2022, a Toyota confirmou que suas fornecedoras, Kojima Industries e Denso Corp, sofreram ataques hackers impactando sua produção. Mais de 10.000 de perda de produção de veículos de bens mensuráveis.

Para evitar este tipo de ataque, utilizamos o modelo de Ecosystem security é projetado com o objetivo de gerenciar os terceiros de forma eficaz e assertiva, principalmente do ponto de vista de segurança e compliance, com abordagens tais:

- Requerimentos de Segurança e Compliance: Para o processo de identificação e avaliação dos requisitos de segurança e conformidade dos fornecedores, a abordagem inicial é a criação do questionário de avaliação, de modo que ele possua questões relevantes considerando o cenário regulatório, de segurança da informação e defesa cibernética através de uma ferramenta, automatizando o processo de modo a garantir um preenchimento mais assertivo por parte dos fornecedores, e uma avaliação inicial de risco a ser considerada internamente.

- Qualificação de Segurança dos terceiros (Fornecedores, Sellers, Transportadoras e outros): Para uma avaliação técnica da postura do fornecedor em termos de segurança, será incluído um processo de qualificação do fornecedor, que será uma etapa prévia ao processo de negociação (direta ou competição), composto por duas partes, uma avaliação com base no NIST framework e no “Vendor Rating Tool”.

- Avaliação de Risco: Com base nos resultados das avaliações anteriores, será incluída uma avaliação de risco geral do fornecedor considerando os requisitos mínimos de segurança e compliance e a sua postura de segurança. A avaliação de risco será realizada previamente à assinatura do contrato, e será utilizada para classificação e seleção do fornecedor.

4. CIBERATAQUES AOS CANAIS DIGITAIS

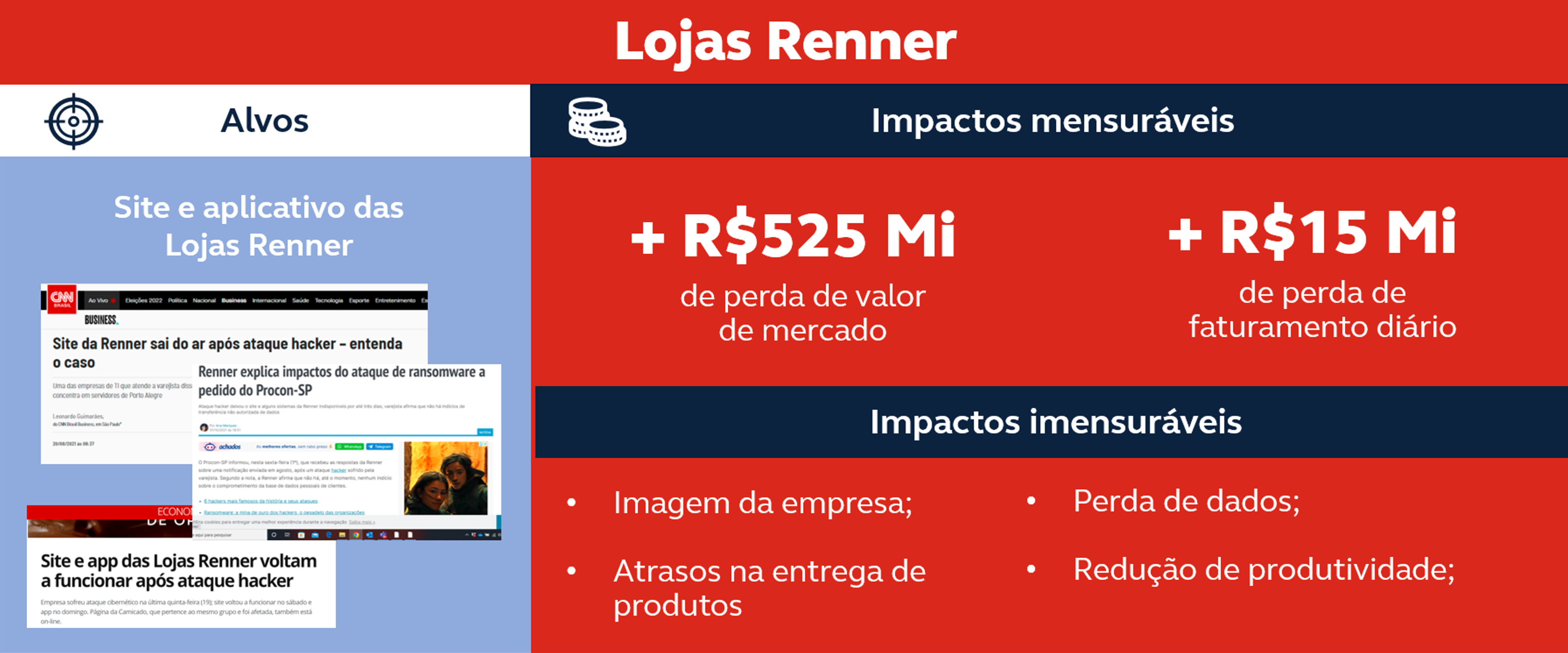

Entre os dias 19 e 21 de agosto de 2022, o site e o aplicativo das lojas Renner ficou fora do ar, vítima de um ataque cibernético do tipo ransomware. Mais de 525 milhões de reais de perda de valor de mercado e mais de 15 milhões de reais de perda de faturamento diário.

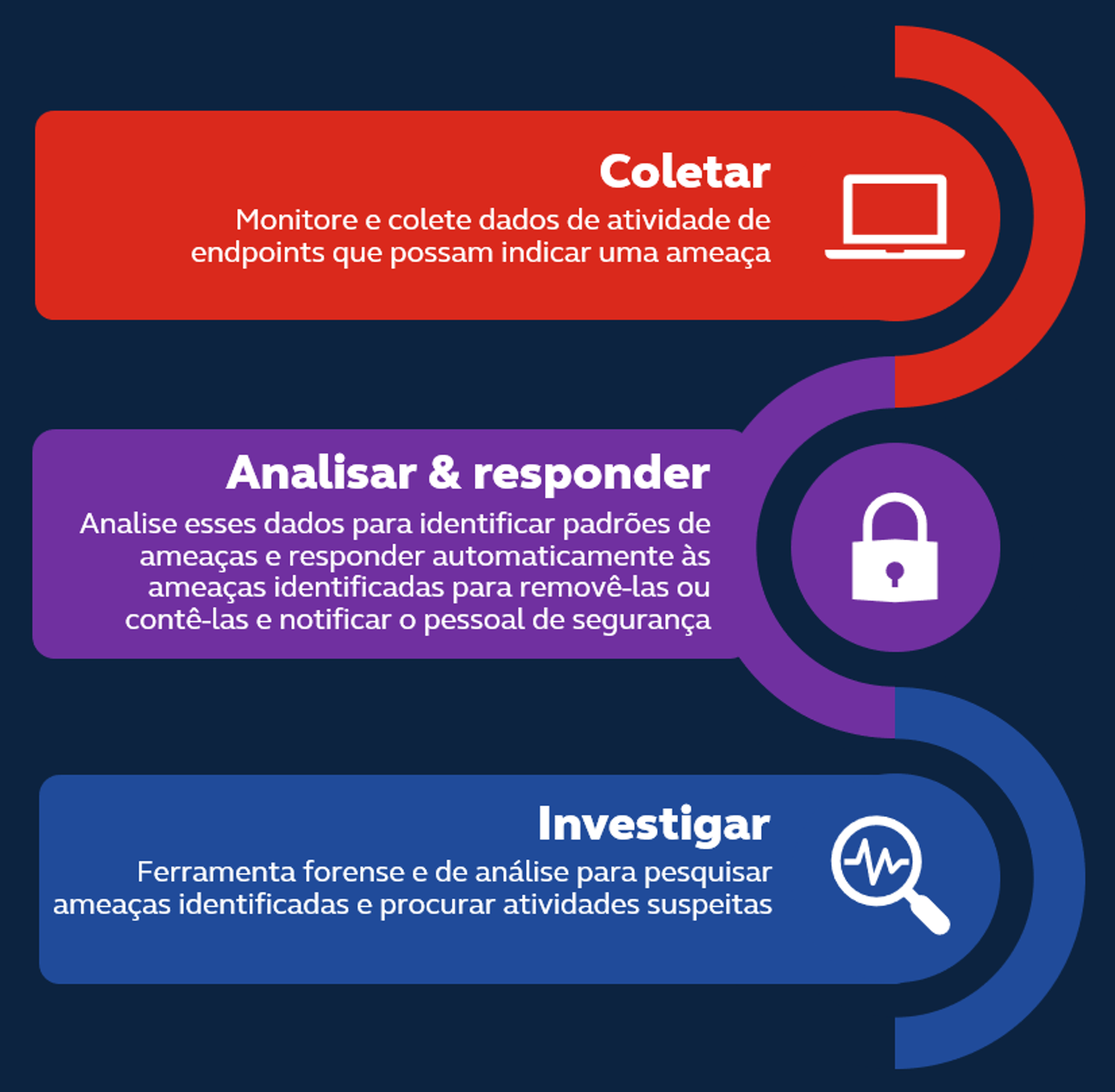

Para evitar esses ataques, o EDR é uma ferramenta essencial para responder a ameaças persistentes avançadas e a qualquer ataque que consiga contornar as defesas preventivas em um dispositivo de endpoint.

- Agentes de coleta de dados de endpoint: Os agentes de software conduzem o monitoramento de endpoints e coletam dados (processos, conexões, volume de atividade e transferências de dados) em um banco de dados central.

- Análise & resposta automatizada: As regras pré-configuradas em uma solução de EDR podem reconhecer quando os dados recebidos indicam um tipo conhecido de violação de segurança e acionam uma resposta automática, como fazer logoff do usuário final ou enviar um alerta a um membro da equipe.

- Análise e forense: Um sistema de detecção e resposta de endpoint pode incorporar análises em tempo real, para diagnóstico rápido de ameaças que não se encaixam nas regras pré-configuradas, e ferramentas forenses para caçar ameaças ou realizar uma análise após de um ataque.

CONHEÇA A BIP CYBERSEC E A BUSINESS UNIT RETAIL & CONSUMER GOODS

BIP é uma consultoria global de negócios, especializada na transformação e gestão de empresas, com forte atuação no Varejo e Bens de Consumo. Possuímos um extenso track-record de projetos que resultaram em importantes resultados para nossos clientes, dentro dos seguintes pilares de atuação:

- Go to market e crescimento online e offline

- Excelência no comercial, vendas e operações

- Transformação do supply chain

- Excelência no atendimento

- Eficiência operacional

BIP CYBERSEC é o nosso centro de excelência (COE) responsável por apoiar nossos clientes e parceiros a proteger sua infraestrutura, sistemas, pessoas e marcas contra ameaças cibernéticas.

Atualmente, a o COE conta com +300 especialistas globais que orientam nossos clientes em toda a jornada Cybersec e mantêm +450 certificados na área. Ao longo da história da BIP Cybersec, são +2600 sistemas analisados e testes de penetração para detecção de vulnerabilidades realizados. Apenas nos últimos seis anos, realizamos +500 projetos em 10 países diferentes.

Se interessou pelo conteúdo e gostaria de saber mais sobre o tema? Entre em contato com os nossos especialistas em cibersegurança no Varejo e Bens de Consumo.